應對日益複雜的物聯網供應鏈攻擊

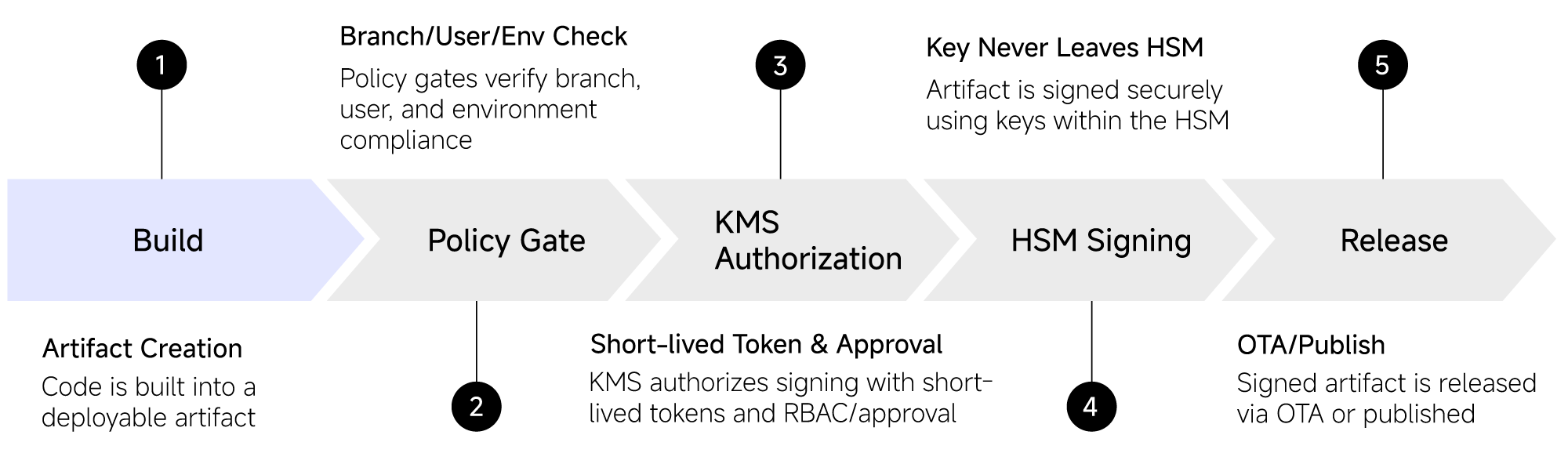

多數企業的簽章私鑰曾長期存放在 CI Server 或工程師環境,形成「供應鏈內生風險」。Ciot 透過 HSM + KMS 將私鑰自 CI/CD 移出並集中治理,讓簽章成為 Pipeline 的強制關卡(Policy Gate), 同時具備可稽核、可追溯、可輪替的治理能力。

將「信任」延伸至產線,避免供應鏈成為資安破口(Factory as a Trust Boundary)

全景架構支援生產線導向的安全簽章模式,可依需求部署於開發端或最終組裝階段。透過 KMS 與 HSM 進行金鑰隔離與存取控管,確保私鑰不因產線作業而外洩。

分散式生產 × 中心化金鑰治理 × 全程可稽核

最大優勢是可無痛整合既有 CI/CD,把私鑰從 CI Server 搬到 HSM,並由 KMS 做集中管理與稽核,讓研發流程天然符合合規要求

為各類開發、生產與營運場景提供安全基石

整合 CI/CD,把私鑰從 CI Server 移出到 HSM,並由 KMS 治理稽核

更新包簽章、來源驗證與防竄改

對應晶片商 Secure Boot 規範

支持 IEC 與網通資安要求

協助企業因應供應鏈安全與產品資安門檻

| 標準 / 規範 | Code Signing 對應項目 | 實現目標與效益 |

|---|---|---|

| IEC 62443-4-2 | Software Integrity & Authenticity | 確保工控組件之軟體來源可驗證與完整性,降低非法更新與竄改風險。 |

| EU CRA(延伸參考) | Secure Development / Update Integrity | 建立可稽核的簽章與更新治理流程,支援長期維護與供應鏈風險控管。 |

| NIST FIPS 140-3(HSM 選配) | Cryptographic Key Protection / Key Custody | 搭配符合要求之 HSM 與治理設計,提升金鑰保護強度並滿足稽核需求。 |

| Secure SDLC / 供應鏈治理(延伸) | CI/CD Signing Gate / Release Traceability | 將簽章納入 Pipeline 強制關卡,確保版本發布可追溯、可稽核,降低內生供應鏈風險。 |

私鑰於簽章流程中維持在 HSM 安全邊界內,降低外洩與濫用風險,確保密鑰主權與可稽核性。

具備高可用 API 介面,可直接嵌入既有 CI/CD 與產線流程,將簽章變成強制的政策關卡(Policy Gate),並保留完整稽核軌跡。

針對量產與長期維運情境提供可治理設計(稽核、輪替、撤銷、相容驗證),協助方案可落地且可持續運作。

全景軟體顧問團隊將協助您評估現有研發與產線流程,規劃最符合國際標準的 Code Signing 治理架構(HSM / KMS / CLM),並提供 CI/CD 整合導入建議與落地方法