IoT(モノのインターネット)の急速な発展は、さまざまな業界に新しい機会をもたらしましたが、同時に前例のない挑戦ももたらしました。IoTデバイスが私たちの生活や仕事においてますます重要な役割を果たす中で、これらのデバイスとそのデータを保護することが極めて重要な任務となっています。安全で信頼性の高いIoT環境を構築するために、以下の5つのセキュリティ対策を提供します:

すべてのIoTデバイスは、独自のデジタル証明書を持ち、そのアイデンティティを確認し、データの完全性を保護する必要があります。従来の固定パスワードや共有キーの方法では、IoTのセキュリティ課題には対応しきれなくなってきています。そのため、ユニークなデジタル証明書の重要性が高まっています。

これらのデジタル証明書は、メーカーから提供されるか、企業や組織によって生成される場合があります。証明書の内容には、製造業者、モデル、シリアル番号などのデバイスの重要なアイデンティティ情報が含まれている必要があります。ユニークな証明書を使用することで、以下の利点があります:

デバイスのアイデンティティの検証

デバイスデータの完全性の確保

デバイスの偽造やなりすましの防止

デバイスへのアクセスと制御の制限

プライベートキーはIoTセキュリティにおいて重要な役割を果たしており、TPM(Trusted Platform Module)チップなどのハードウェアに安全に保存することで、より高いレベルのセキュリティ保護を提供できます。

プライベートキーが漏洩すると、デバイスが攻撃や制御を受ける可能性があるため、プライベートキーをハードウェアに保存することが重要です。TPMチップは、安全な暗号処理プロセッサであり、不適切な使用からプライベートキーを効果的に保護します。

TPMチップは、以下の機能を提供します:

プライベートキーの安全な保存

暗号化操作の実行

デバイスの攻撃からの保護

IoTデバイスは、ファームウェアやソフトウェアの更新に対してデジタル署名を厳密に検証し、正当性と完全性を確認する必要があります。デジタル署名は、暗号技術を使ってデータの改ざんを防ぐ重要な技術です。

デジタル署名を検証することで、IoTデバイスは更新の真正性を確保し、改ざんによる脆弱性やリスクを防ぎます。これにより、システムの安全性と安定性を守ることができます。

デジタル署名の検証により、以下の利点があります:

ファームウェアおよびソフトウェア更新の真正性を保証

ファームウェアおよびソフトウェア更新の改ざんや偽造を防止

デバイスを悪意のあるソフトウェア攻撃から保護

信頼の根(root of trust;RoT)はIoTセキュリティにおいて重要な役割を果たし、安全な信頼チェーンを構築するための基盤です。信頼チェーンとは、各デバイスから信頼の根に至るまでの一連の信頼関係を指します。組織特有の信頼の根を確立することで、企業や組織は信頼チェーン内のすべての重要な要素を完全に掌握することができます。

このアプローチにより、企業や組織はどのデバイスや担当者を信頼するかを自分たちで決定でき、システム全体が不正な干渉や損害を受けることなく運用できることが確保されます。具体的な信頼の根を確立することで、企業や組織はますます複雑化するIoT環境におけるセキュリティ課題に対応するための堅牢で信頼性の高いセキュリティアーキテクチャを効果的に構築できます。

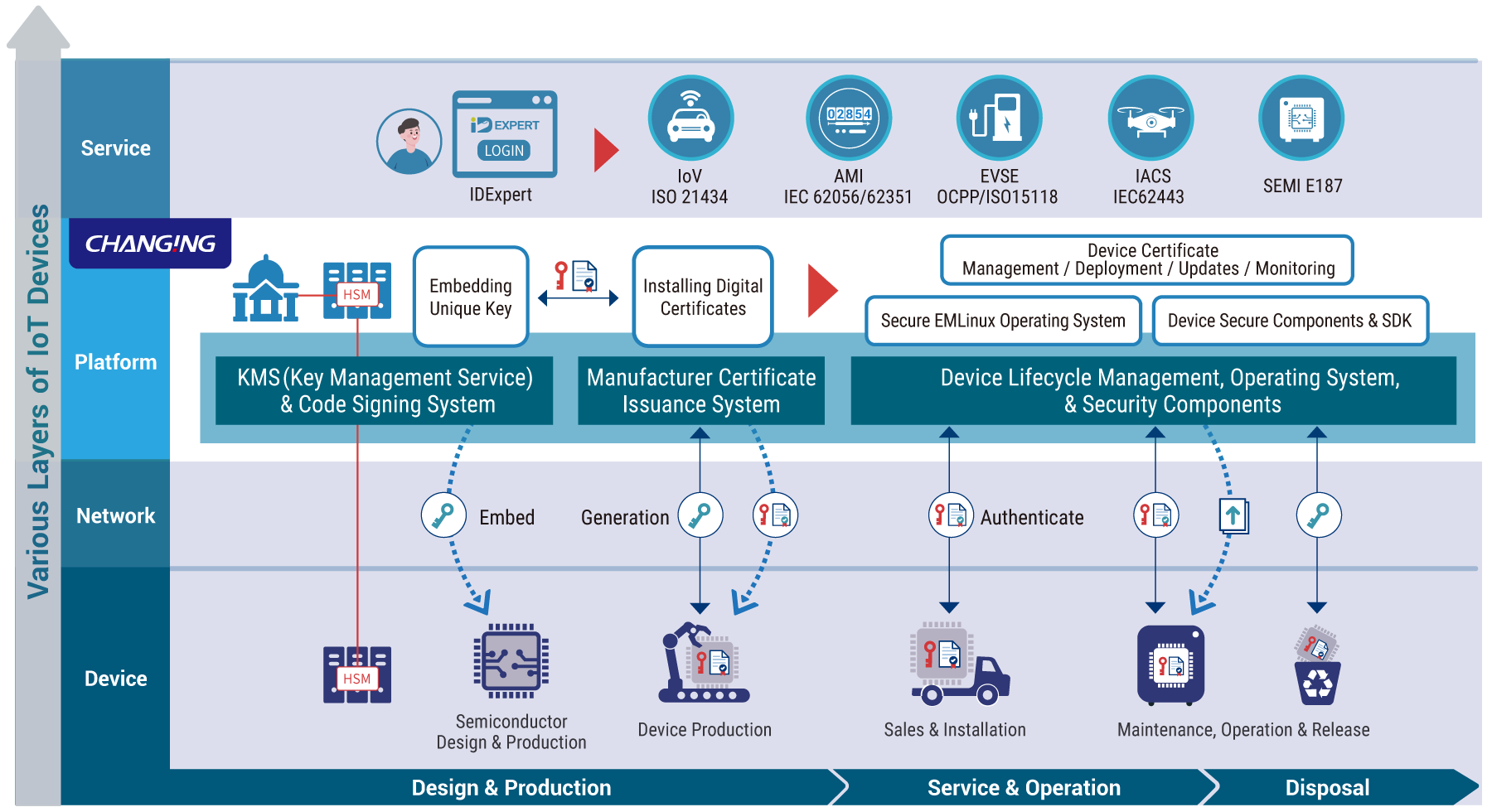

キー管理システム(KMS)は、鍵のバックアップと復元操作を行うための重要なプラットフォームであり、証明書管理システムと連携して暗号鍵を保存し、復元作業を行います。このシステムは複数の鍵を同時にバックアップでき、組織や部門に安全な暗号環境を提供し、鍵の紛失による重要な電子ファイルの復元不能を防ぎます。

IoTデバイスにおいては、証明書や鍵は更新可能、交換可能、かつ取り消し可能であるべきです。これにより、システムのセキュリティを確保できます。同時に、オンライン操作を通じて、操作権限の設定、鍵の設定、証明書のインストール、および鍵のバックアップと復元記録の確認が可能です。これにより、管理の有効性とセキュリティが確保されます。

更新可能性:時間の経過とともに、暗号アルゴリズムが解読される可能性があります。したがって、証明書や鍵は更新可能であり、より強力な暗号技術を使用することができます。

交換可能性:証明書や鍵が漏洩した場合には、新しい証明書や鍵と交換することができます。

取り消し可能性:証明書や鍵がもはや安全でない場合には、それらを取り消すことができます。

ロシアとウクライナの戦争やランサムウェア攻撃の頻発する背景の中で、スマート家電、産業制御システム、医療機器などのIoTデバイスのセキュリティの重要性がますます高まっています。IoTセキュリティの保護は単なる技術的な課題にとどまらず、企業や組織の重要な責任です。上述の五つの重要な対策を遵守することで、ますます複雑化するセキュリティ脅威に対応するためのより安全で信頼性の高いIoT環境を構築することができます。

これらの対策を遵守することで、IoTシステムが悪意のある攻撃や不正アクセスのリスクを低減し、データの機密性、完全性、および可用性を確保することができます。革新と効率を追求しながら、IoTセキュリティの重要性を常に意識し、デジタル資産とプライバシーを保護するための適切な対策を講じ続けることが重要です。