CodeSign × Secure Boot × Root of Trust

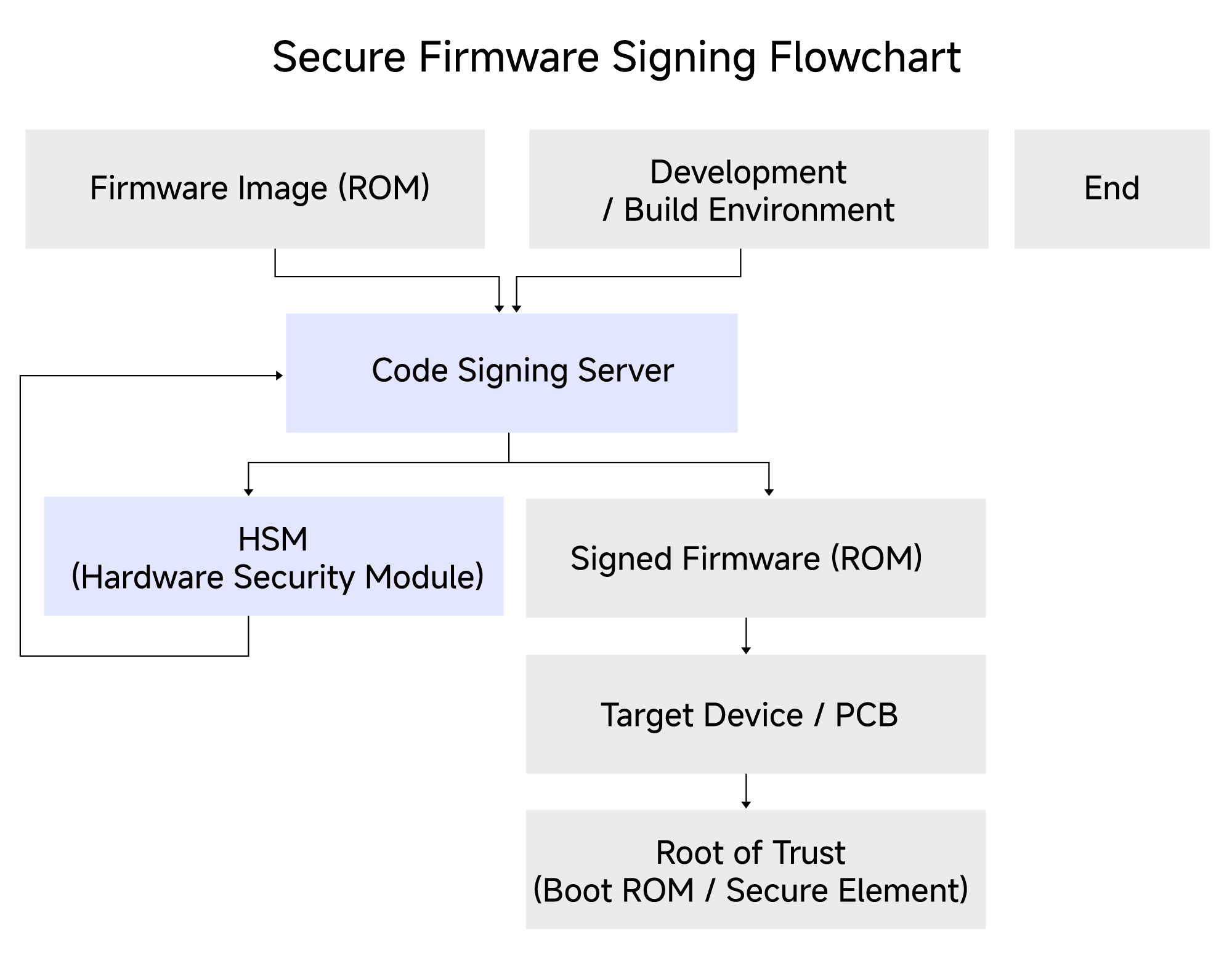

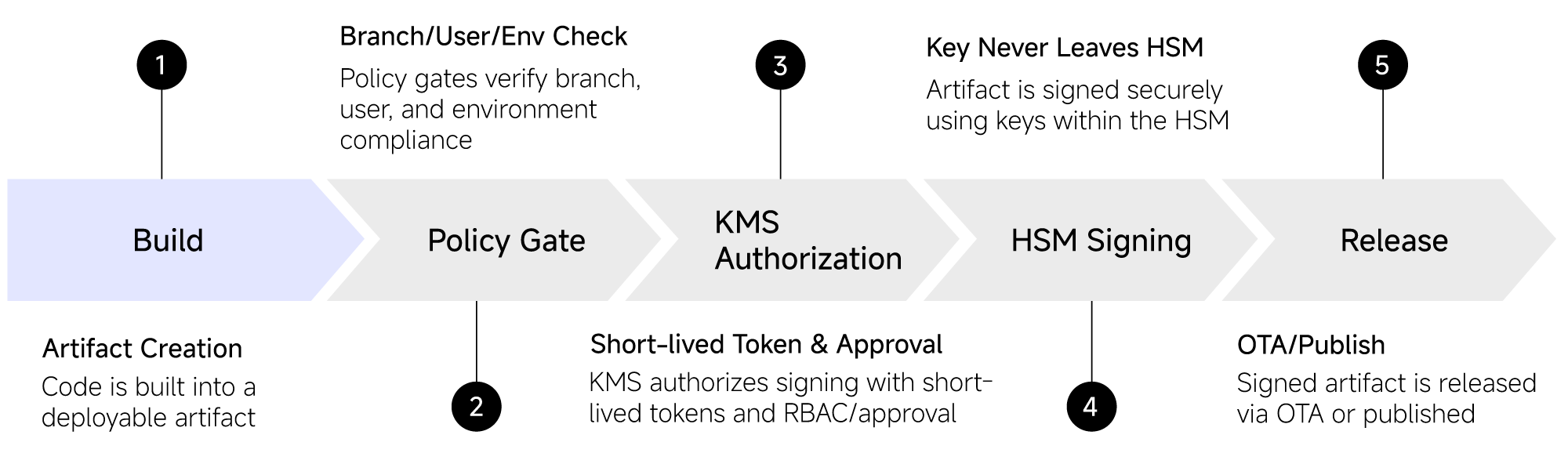

ハードウェアから始まる完全な信頼チェーン(Chain of Trust)を構築し、各検証ステップは厳格に署名されたソフトウェアイメージに依存します

CHANGINGは、MCU、SoC、およびエンドポイントデバイス上で、長期にわたって検証・管理可能なソフトウェア信頼基盤の構築を支援します。 デバイス起動時には、Root of Trust(例:Boot ROM)から順にコードを層ごとに検証します。 管理可能なCode Signing機構がない場合、Secure Bootは完全には実現できません。